- .. el método de infección o propagación

- Virus informáticos

- Gusanos

- Botnets

- Backdoors

- Rootkits

- Troyanos

- .. su función o finalidad

- Crimeware – Malware para obtener beneficios

- SPAM (Publicidad no deseada)

- Spyware

- Adware

- Hijackers

- Robo de Información

- Keyloggers

- Stealers

- Ransomware

- Drive by Downloads

- SCAM (Estafa o timos)

- Hoax

- Phishing (suplantación de identidad)

- Realizar llamadas telefónicas

- Dialers

- Otros tipos..

- Rogue software

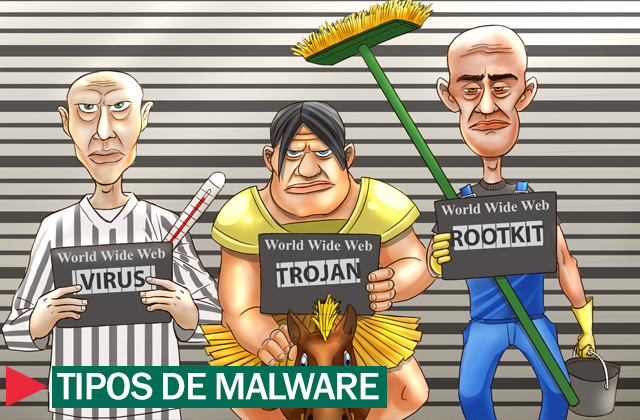

Para luchar contra el enemigo, es mejor conocerlo, y como a veces es complicado distinguir entre uno y otro, en este artículo trataremos de definir y diferenciar los diferentes tipos de amenazas que existen en informática, también conocidas como malware.

En primero lugar vamos a clasificar el tipo de malware existente hoy en día según..

.. el método de infección o propagación

-

Virus informáticos

Son programas que, al ejecutarse, se propagan infectando otros softwares ejecutables dentro de la misma máquina. Los virus también pueden realizar otras acciones que suelen ser maliciosas, como destruir archivos en el disco duro o corromper el sistema de archivos escribiendo datos inválidos. Los virus necesitan de la intervención del usuario para propagarse, ya sea instalando un software dañino, abriendo un e-mail o de otra forma.

-

Gusanos

Son programas que se transmiten a sí mismos, explotando vulnerabilidades de una red para infectar otros equipos. Su principal objetivo es infectar a la mayor cantidad de usuarios posible, y pueden contener instrucciones dañinas. Algunos gusanos son diseñados para vandalizar páginas web dejando escrito el alias del autor es todos los sitios por donde pasan, como un equivalente informático del graffiti.

-

Botnets

Son redes de ordenadores infectados (zombies) que pueden ser controladas a la vez por un individuo y realizan distintas tareas. Estas redes se envían para el envío masivo de spam o para lanzar ataques DDoS contra organizaciones como forma de extorsión o para impedir su funcionamiento. Mediante estas redes los spammers se mantienen en el anonimato, lo que les protege de la persecución policial. Las botnets también se pueden usar para actualizar el malware en los sistemas infectados, manteniéndolo así resistente a antivirus u otras medidas de seguridad.

-

Backdoors

Son métodos para eludir los procedimientos habituales de autenticación al conectarse a un ordenador, siendo más fácil para el malware permanecer oculto ante una posible inspección. Para instalar backdoors, los crackers pueden usar troyanos, gusanos y otros métodos, y una vez instaladas resulta más fácil la entrada oculta de los atacantes.

-

Rootkits

Son técnicas que modifican el sistema operativo de un ordenador para permitir que el malware permanezca oculto al usuario. Por ejemplo, evitan que un proceso malicioso sea visible en la lista de procesos del sistema o que sus ficheros sean visibles en el explorador de archivos. Así se oculta cualquier indicio de que el ordenador está infectado. Algunos programas maliciosos también contienen rutinas para evitar ser borrados además de para ocultarse.

-

Troyanos

Son programas maliciosos disfrazados como algo inocuo o atractivo, que invita al usuario a ejecutarlo. Ese software puede tener un efecto inmediato y conllevar muchas consecuencias indeseables, como borrar archivos o instalar más programas indeseables.

.. su función o finalidad

-

Crimeware – Malware para obtener beneficios

-

SPAM (Publicidad no deseada)

-

Spyware

Son programas creados para recopilar información sobre las actividades realizadas por un usuario y distribuirla a agencias de publicidad u otras organizaciones interesadas. Algunos datos que recogen son las páginas web que visita el usuario y direcciones de e-mail, a las que después se envía spam. La mayoría de los programas de spyware son instalados como troyanos junto a software deseable bajado de internet. Los autores de spyware que intentan actuar de manera legal se presentan abiertamente como empresas de publicidad e incluyen unos términos de uso, en los que se explica de forma imprecisa el comportamiento del spyware, que los usuarios aceptan sin leer o sin entender.

-

Adware

Son programas que muestran publicidad al usuario de manera intrusiva en forma de ventanas pop-up o de cualquier otra forma. Esta publicidad aparece inesperadamente en el equipo y resulta muy molesta. Algunos programas shareware (distribución de software en la que el usuario puede evaluar de forma gratuita el producto, pero con limitaciones en el tiempo de uso o en alguna de las formas de uso o con restricciones en las capacidades finales) permiten usar el programa de forma gratuita a cambio de mostrar publicidad, en este caso el usuario consiente la publicidad al instalar el programa. El adware no parece malicioso, pero muchas veces los términos de uso no son transparentes y ocultan lo que el programa hace realmente.

-

Hijackers

Son programas que realizan cambios en la configuración del navegador web, como cambiar la página de inicio por páginas de publicidad o pornográficas, o redireccionar los resultados de los buscadores hacia anuncios de pago.

-

-

Robo de Información

-

Keyloggers

Son programas creados para robar información, para lo cual monitorizan todas las pulsaciones del teclado y las almacenan para un posterior envío al creador, quien puede obtener beneficios económicos o de otro tipo a través de su uso o distribución en comunidades underground. Por ejemplo, al introducir un número de tarjeta de crédito el keylogger guarda el número, posteriormente lo envía al autor y éste puede hacer pagos fraudulentos con esa tarjeta. Si las contraseñas se encuentran guardadas en el equipo el keylogger no las recoge, ya que el usuario no tendría que escribirlas. Los keyloggers habitualmente son usados para recopilar contraseñas y otros datos, pero también se pueden usar para espiar conversaciones de chat u otros fines.

-

Stealers

Son programas cuya finalidad es idéntica a la de los keyloggers, sin embargo su manera de actuar es distinta. Los stealers roban la información privada que se encuentra guardada en el equipo. Al ejecutarse, comprueban los programas instalados en el equipo y si tienen contraseñas recordadas (por ejemplo en navegadores web) descifran esa información y la envían al creador.

-

Ransomware

Son programas que cifran los archivos importantes para el usuario, haciéndolos inaccesibles. Después piden que se pague un «rescate» para poder recibir la contraseña que permite recuperar dichos archivos. También se les denomina criptovirus o secuestradores

-

Drive by Downloads

Son sitios, normalmente dentro de páginas web, que instalan spyware o códigos que dan información de los equipos sin que el usuario se percate de ello. Pueden ser descargas de algún tipo de malware que se efectúan sin consentimiento del usuario, lo cual ocurre al visitar un sitio web, al abrir un e-mail o al entrar en una ventana pop-up. De esta forma el usuario consiente, sin ser su intención, la descarga de malware.

-

-

SCAM (Estafa o timos)

Fraudes destinados a conseguir que una persona o grupo de personas entreguen dinero o información bajo falsas promesas de beneficios económicos o engaños

-

Hoax

No es un virus propiamente dicho, sino falsos mensajes de alarma (bromas o engaños) sobre virus que no existen. Suele usarse como método de propagación de cadenas para luego hacerse con direcciones de correo, emails u otro tipo de información

-

Phishing (suplantación de identidad)

Es un tipo dentro de Ingeniería social que se caracteriza por intentar adquirir información confidencial de forma fraudulenta (como puede ser una contraseña o información detallada sobre tarjetas de crédito otra información bancaria). El cibercriminal, conocido como phisher, se hace pasar por una persona o empresa de confianza en una aparente comunicación oficial electrónica, por lo común un correo electrónico, o algún sistema de mensajería instantánea o incluso utilizando también llamadas telefónicas.1

Dado el creciente número de denuncias de incidentes relacionados con el phishing, se requieren métodos adicionales de protección. Se han realizado intentos con leyes que castigan la práctica y campañas para prevenir a los usuarios con la aplicación de medidas técnicas a los programas. Se considera pishing también, la lectura por parte de terceras personas, de las letras y números que se marcan en el teclado de un ordenador o computadora.

Se pueden clasificar en:

-

-

Realizar llamadas telefónicas

-

Dialers

Son programas maliciosos que toman el control del módem dial-up, realizan una llamada a un número de teléfono de tarificación especial (muchas veces internacional) y dejan la línea abierta, cargando el coste de la llamada al usuario. La forma más habitual de infección suele ser en páginas web que ofrecen contenidos gratuitos pero que sólo permiten el acceso mediante conexión telefónica, y los señuelos suelen ser videojuegos, salvapantallas o pornografía. Actualmente la mayoría de las conexiones a internet son mediante ADSL y no mediante módem, por lo que los dialers ya no son tan populares.

-

-

Otros tipos..

-

Rogue software

Estos softwares hacen creer al usuario que el ordenador está infectado por algún software malicioso, lo que induce al usuario a pagar por un software inútil o a instalar un software malicioso que supuestamente elimina las infecciones, pero que no necesita ya que no está infectado.

-

-