[Edit] (Me he dado cuenta de que roundcube, al menos en sus últimas versiones loguea los inicios de sesión: program/include/rcmail.php: public function log_login($user = null, $failed_login = false, $error_code = 0) así que en realidad no nos haría falta el plugin fail2ban.) Después de probar diferentes configuraciones que he ido encontrando en foros o en…

Jail fail2ban para detener bots que intentan rastrear tu instalación phpmyadmin

Lo primero que necesitamos saber para crear una regla de fail2ban es dónde se registran esos intentos fallidos. En este caso, es el propio apache quien se encarga de registrarlos, así que tenemos la mitad del trabajo hecho. Primero creamos el jail: /etc/fail2ban/jail.local [apache-phpmyadmin] enabled = true filter = apache-phpmyadmin port = http,https logpath =…

Jail fail2ban para bloquear ataques bruteforce de phpmyadmin

Un phpMyadmin poco seguro es uno de los mayores riesgos de la mayoría de servidores. Pero para eso está nuestro amigo fail2ban que puede ayudarnos a reducir el riesgo. Nuestro objetivo es bloquear la IP de los usuarios que realicen varios intentos fallidos de acceso. Lo primero que necesitamos es un log. Normalmente, phpmyadmin no…

Fail2Ban: bloquear una IP permanentemente

Ya hemos hablado en otras ocasiones de Fail2Ban, pero por si no lo conozcais todavía, Fail2Ban es una herramienta muy útil y fácil de usar que permite bloquear direcciones IP cuando alguién o algo está intentando acceder a algún servicio de tu servidor mediante un ataque de fuerza bruta. Supongamos que no quieres aplicar un…

Bloquear IPs reincidentes permanentemente con fail2ban

iptables -I fail2ban-<Hay un sistema integrado en fail2ban para comprobar el log predeterminado y luego poner en marcha una prohibición más extensa sobre la base de los intentos registrados. El problema con este enfoque es que los logs giran y en ocaseiones son eliminados. Aunque fail2ban buscará a través de logs archivados es obvio que…

Howto: Desbloquear ip de fail2ban

Sencillo: iptables -D fail2ban-SSH -s XXX.XXX.XXX.XXX -j DROP Donde SSH es el servicio que ha banneado (puede ser un asterisco o cualquier otro) y XXX.XXX.XXX.XXX es la dirección IP que necesitamos desbloquear

Comprobando regex de Fail2ban

Acabo de encontrar un comando de Fail2ban para comprobar si realmente un filtro en particular creará registros o no en el archivo log. Desde la linea de comandos. fail2ban-regex /ruta/al/archivolog /etc/fail2ban/filter.d/mifiltro.conf regex_a_ignorar Veamos un ejemplo: fail2ban-regex /var/log/secure.log /etc/fail2ban/filter.d/sshd.conf (miNombreDeUsuario|miDireccionIP) Esta es una buena forma de probar si los cambios en los filtros son correctos, en…

-

Entradas recientes

- Riqueza, herencias y el debate sobre impuestos a los ultra-ricos

- Navarra: raíz viva de Euskal Herria

- Las Raíces de la Crisis: Ocupación, Narrativa y la Acusación de Genocidio en Palestina

- Un mundo a punto de ebullición: mapa rápido de las causas (y salidas) del caos

- El riesgo cero‑clic en ChatGPT y otros agentes: cómo funciona y por qué ya no es una amenaza activa

Enlace patrocinado

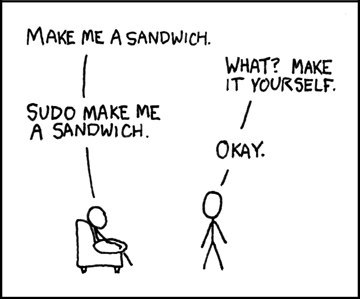

Humor

SALVEMOS LAS ABEJAS

-

Entradas recientes

- Riqueza, herencias y el debate sobre impuestos a los ultra-ricos

- Navarra: raíz viva de Euskal Herria

- Las Raíces de la Crisis: Ocupación, Narrativa y la Acusación de Genocidio en Palestina

- Un mundo a punto de ebullición: mapa rápido de las causas (y salidas) del caos

- El riesgo cero‑clic en ChatGPT y otros agentes: cómo funciona y por qué ya no es una amenaza activa

Etiquetas

android anonymous audio debian encriptación error facebook fail2ban fail2ban-regex firewall Geshi hacking howto humor internet iptables ispconfig Joomla Joomla 2.5 joomla 3.x linux mac macosx php plugin privacidad prácticas recomendables ransomware redes sociales referencia regex resolver problemas scam scripts security Seguridad trucos tuneup video-streaming virus vulneración windows windows 10 wordpress zipAYUDA A SEA SEPHERD A SALVAR LAS BALLENAS Y AL CAPITAN WATSON