Anteriormente mencionamos lso ficheros .msc para acceder a diferentes herramientas de administración que se pueden acceder desde la linea de comandos. Esto puede ser realmente útil si tienes problemas para acceder a ello mediante el menú de windows, como me pasó en el equipo Windows 10 de un cliente que no abría ni el menú…

Buycott te ayuda a comprar de manera consciente [Eco-Apps]

En la actualidad, los dispositivos móviles forman parte de nuestra vida… por más que nos neguemos a ello. Confieso que en un inicio me costó trabajo acostumbrarme a la idea; ahora trato de sacarle el mayor provecho posible. ¿Cómo? Utilizando aplicaciones que nos guíen en nuestro camino verde. Así, buscando apps, conocí Buycott. Cuando compras…

IPTABLES, FTP y Passive Mode

Cuando conectamos a un servidor FTP, tenemos la opción de elegir dos modos de conexión: Modo activo: el cliente establece una conexión al servidor FTP a través del puerto TCP 21, una vez establecida se crea un canal de datos entre el puerto TCP 20 del servidor y un puerto aleatorio superior al 1024 en…

Defiende una reforma del copyright

¿Sabías que crear un meme está técnicamente prohibido en muchas partes de la UE? ¿Sabías que es ilegal compartir una imagen de la torre Eiffel iluminada por la noche? ¿Sabías que en algunas partes de la UE la ley no permite que el profesorado proyecte películas ni comparta materiales didácticos en clase? ¿Te parece absurdo?…

jQuery Snippet: Autocompletar ciudad basada en un código postal

Acabo de añadir esto a mi proyecto en la página de registro, después de leer el artículo de developerWorks «Cross-domain communications with JSONP» $("#zipCode").blur(function() { var city = $("#city"); if (!city.val() && $(this).valid()) { $.getJSON("http://www.geonames.org/postalCodeLookupJSON?&country=ES&callback=?", {postalcode: this.value }, function(response) { if (!city.val() && response && response.postalcodes.length && response.postalcodes[0].placeName) { city.val(response.postalcodes[0].placeName); } }) } }); Tras…

ALSA LADSPA Plugin Chain para Transmisión FM

En el mercado existen herramientas de audio para transmisión de FM y adición de texto RDS a la señal, como por ejemplo Stereo Tool. En este caso, es gratuito para las funciones básicas pero si quieres desbloquear y utilizar todas las características relacionadas con FM tendrás que desembolsar +600 newtons. En la versión gratuita, hay un tono beep que se…

Cómo medir el tiempo de respuesta de un sitio web con wget

Esto puede resultar útil al realizar tests de tiempo de respuesta de un servidor. Puedes añadir «time» antes de cualquier comando para medir el tiempo que tarda.

time wget http://google.com -q --output-document=/dev/null

Results

real 0m0.349s user 0m0.000s sys 0m0.004s

El valor «real» indica el tiempo que llevo recibir http://www.google.com

Las 10 vulneraciones de privacidad que aceptas con Windows 10

Sin ir más lejos la anterior versión que es windows 8, tardó 7 meses en conseguir el 5% del tráfico de ordenadores que obtuvo Windows 10 en su lanzamiento. Como era gratuita todo el mundo lo instaló, no vaya a ser que luego haya que pagar. Estas son las 10 condiciones que aceptais al instalar Windows 10 en…

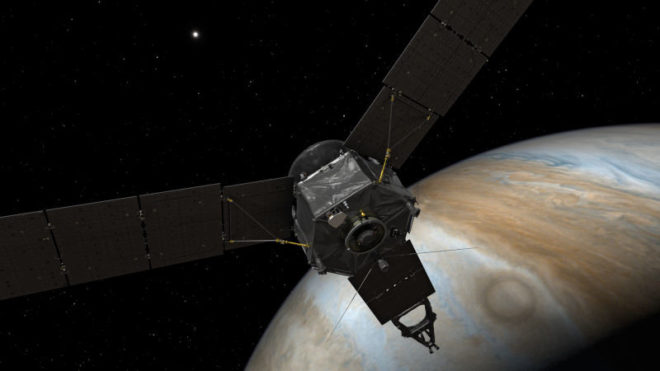

Juno llega con éxito a la órbita de Júpiter

Juno forma parte del programa espacial New Frontiers de la NASA que fue lanzada el 5 de agosto de 2011 desde el Centro Espacial Kennedy, en Florida. La duración útil de la misión será de un año terrestre que tendrá una duración total de seis años Cinco años ha tardado Juno en recorrer 3000 millones de kilómetros…

-

Entradas recientes

- Riqueza, herencias y el debate sobre impuestos a los ultra-ricos

- Navarra: raíz viva de Euskal Herria

- Las Raíces de la Crisis: Ocupación, Narrativa y la Acusación de Genocidio en Palestina

- Un mundo a punto de ebullición: mapa rápido de las causas (y salidas) del caos

- El riesgo cero‑clic en ChatGPT y otros agentes: cómo funciona y por qué ya no es una amenaza activa

Enlace patrocinado

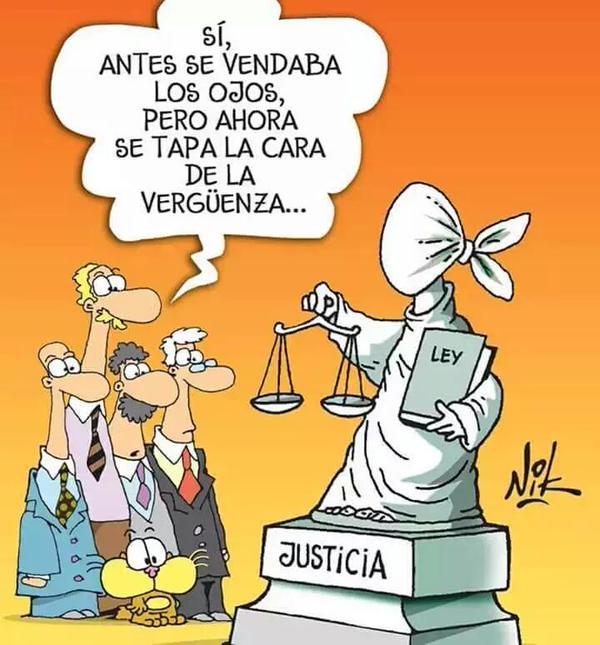

Humor

SALVEMOS LAS ABEJAS

-

Entradas recientes

- Riqueza, herencias y el debate sobre impuestos a los ultra-ricos

- Navarra: raíz viva de Euskal Herria

- Las Raíces de la Crisis: Ocupación, Narrativa y la Acusación de Genocidio en Palestina

- Un mundo a punto de ebullición: mapa rápido de las causas (y salidas) del caos

- El riesgo cero‑clic en ChatGPT y otros agentes: cómo funciona y por qué ya no es una amenaza activa

Etiquetas

android anonymous audio debian encriptación error facebook fail2ban fail2ban-regex firewall Geshi hacking howto humor internet iptables ispconfig Joomla Joomla 2.5 joomla 3.x linux mac macosx php plugin privacidad prácticas recomendables ransomware redes sociales referencia regex resolver problemas scam scripts security Seguridad trucos tuneup video-streaming virus vulneración windows windows 10 wordpress zipAYUDA A SEA SEPHERD A SALVAR LAS BALLENAS Y AL CAPITAN WATSON